在 之前 的文章中,我曾提到有關密碼的議題。雖然過了一年的時間,密碼依舊是我們每天在大量使用的驗證機制,而且在可見的未來並沒有跡象顯示這樣的情況會有任何轉變。方便性,這是所有其他驗證機制想要取代密碼的最大挑戰。所以雖然我們有個人憑證、Token這類”相當”安全的驗證機制,但是實際應用的系統依舊相當有限。

一家位於波士頓的公司 - Delfigo Security,推出了一項線上驗證的服務,名稱為 DSGateway 。此服務特別之處,在於它在原先的帳號/密碼驗證機制之外加上了其它的要素做為是否通過驗證的條件。當使用者輸入帳號/密碼之後,如果輸入資料正確,則原先的驗證伺服器可以將額外的資訊傳送到 Delfigo 的伺服器做進一步的判斷。這些額外資訊包含打字的特性 (Keystroke dynamics)、地理位置 (Geospatial parameters)、系統設定 (System parameters)等。而驗證的結果也不是通過與不通過這樣兩極化的判斷,而是一個稱之為 Confidence Factor (CF) 的數值,系統並可進一步根據此數值決定使用者的權限。整個基本的運作流程可以參考下圖。

cyrilwang 發表在 痞客邦 留言(0) 人氣(24)

PCI Security Standards Council 於日前公布了一份無線網路部署的指導原則 (Guildline),針對想要符合 PCI DSS 規範的廠商提出了應用無線網路 (802.11) 時所應注意的事項。雖然我們所處的環境不見得需要符合 PCI DSS 的規範,但是因為無線網路已經成為許多公司網路環境的一部分,而且無線網路所造成的安全危害也不容忽視,所以仍舊值得做為我們增進無線網路安全的重要參考依據。 該文件將建議事項大致分類為實體保護、隔離無線網路與有線網路、惡意 (rogue) 的 AP、設定、驗證與加密機制、無線網路使用政策、入侵偵測與存取記錄幾個主題。各個主題除了進一步加以說明外,也條列了重點式的建議做法,可提供無線網路的管理者一個方便且有用的作業準則之基礎來源。 相關連結:

PCI SSC Wireless Guidelinescyrilwang 發表在 痞客邦 留言(0) 人氣(204)

在一份由 MIS Training Institute 與 NetWitness 針對 CISO 所做的問卷報告中指出,有高達 80% 的受訪者認為內部員工才是資料安全最大的威脅來源。但是比較弔詭的是,30% 的受訪者使用防火牆做為資料外洩的主要防禦機制。這裡指的防火牆應該是應用程式層的防火牆 (Layer-7 Firewall),儘管如此結果仍舊有些令人驚訝。也許是因為提供選擇的選項不夠多,竟然連 IDS 都有 15% 的受訪者當作主要的防禦機制。另外一個必須注意的問題就是有高達 18% 的重要資料不在伺服器上,而是散落在使用者的電腦 (8%)、協力廠商 (8%),更添加了資料保護的困難度。同時也顯現出保護資料光從伺服器著手已經不足,建立有效的多層次防禦機制才能避免資料安全受到威脅。 相關連結:

MIS NetWitness InfoSecurity Survey Report June 2009cyrilwang 發表在 痞客邦 留言(0) 人氣(117)

http://tinyurl.com/58ntcd,如果在多年前看到這種網址,大概會覺得一整個莫名其妙,因為網址通常會取有意義的名稱。58ntcd,這種跟密碼一樣的名稱,很明顯不符合使用性的要求。其實這樣的服務統稱為短網址,tinyurl是其中相當有名的一個。這樣服務說穿了,就是把一個很長(也不一定很長,但是通常比短網址長)的網址縮短成類似這個模樣。這樣做的目的,除了看起來很酷之外,早期有些讀信軟體沒有辦法自動辨識信件內文中因過長而導致換行的網址,所以短網址在這個時候就很適用。而近年來大為風行的推特 (Twitter),因為每個訊息有 140 個字元的上限,因此短網址成為在推特中分享網址的必要手段。也因為這些原因,短網址成了大家所熟悉的朋友。 這麼一個簡單又立意良善的服務,卻因為具備”隱藏”原始網址的特性,因而受到有心分子的利用。嚴格來說,短網址並不能隱藏原始的網址。當使用者點選之後,短網址的服務會將使用者導到原始的網址,此時原始的網址一覽無遺。但是因為使用者在實際點選之前無法即時得知原始的網址,一旦原始網址真有惡意,等到點選後才發覺通常已經為時已晚。另外一個更深層的問題是,當使用者看到短網址時,通常會因為熟悉而放鬆戒心,認為這樣的網址是”安全的”而加以點選,而忽略了這樣點選的動作實際上是連到別的網址。 所謂一物剋一物,有縮短網址的服務,就有恢復原始網址的工具。今天我要介紹的 LongURL 是 Firefox 的外掛程式,其目的正是用來顯示短網址所代表的原始網址。使用上非常簡單,安裝好後只要將滑鼠移到短網址的連結上,稍待一會兒就可以看到原始網址的相關資料。如此一來,使用者在點選短網址時再也不必提心吊膽了。

cyrilwang 發表在 痞客邦 留言(0) 人氣(157)

這幾年資料外洩的議題相當夯,各式各樣的產品層出不窮,從 Application-Level Firewall、終端設備管控、文件加密,到列印管控等等,著實令人眼花撩亂。會有這麼多的產品產生,主要是因為資料有所謂的生命周期,而在每個周期內都有其必須注意的事項。另外而且因為資訊化程度的提高,資料已經是無所不在、無所不用了。所以資料外洩的問題是隨”時”、隨”地”都有可能發生的,也因此才會有這麼多看似強大,但是卻又無法完全解決問題的產品。 IBM 的研究家們於日前發表了一個稱為 MAGEN (MAsking Gateway for ENterprise) 的技術,該技術可以自動根據使用者的權限在資料顯示之前將不符合權限的內容”遮蓋”起來。根據 IBM 的說法,這樣的技術不需要修改其他應用程式,而是產生一張使用者權限所能存取資料的影像並將之顯示出來。如果這樣的說法屬實,那麼表示其實使用者的電腦依舊存有(至少存在記憶體內)完整的原始資料。也因此透過特定的技術,有心分子應該還是可以取得完整的原始資料並加以存取。另外一個問題就是如果輸出到印表機這類裝置,隱藏的效果是否依舊有效? 這個技術目前還在概念驗證的階段,距離實際的應用至少還需數年的時間。所以如果此技術確實可行,屆時上述的問題必然也一併加以解決了才是。應該是吧。 相關連結:

cyrilwang 發表在 痞客邦 留言(0) 人氣(27)

根據國外的消息指出,從7/4 (美國國慶日) 以來,美國與南韓的一些網站陸續受到網路攻擊。這些受攻擊的網站分屬於政府 (White House、U.S. State Department ) 與民間單位 (Yahoo Finance、New York Stocck Exchange、Washington Post),而受到的攻擊模式則為中型規模的分散式阻斷服務攻擊 (Distributed Denial of Service Attack – DDoS Attack)。這類攻擊利用被後門程式所控制且數量眾多的僵屍電腦,同時對攻擊目標產生大量的服務請求,進而導致攻擊目標無法應付而失效。攻擊的原理並不複雜,而且因為分散的特性,幕後黑手的隱密性相當高。再加上目前已經有駭客組織透過控管的僵屍網路,提供各式各樣的客製化”服務” (其中就包含發動分散式阻斷服務攻擊),更使得有心分子很容易就可以對目標造成傷害。而這類看似簡單的攻擊,要有效加以防範其實並不容易,至於目前假設的幕後黑手包含北韓與中國。

安全專家特別指出如果美國政府對於這樣的攻擊都無法防禦,那麼在面對更複雜的攻擊時,受影響的程度將更加嚴重。而且如果攻擊的目標不是一般對外服務的網站,而是一些民生基礎建設的平台 (如發電廠),那麼後果將不堪設想。這些事情其實每個政府應該都知道,甚至很多從事相關工作的團體或個人也都知道,但是很多時候總要事情發生過了才會有人注意到事情的嚴重性。所以 911 攻擊事件、卡崔娜颶風、乃至去年底經濟衰退都帶給我們很大的震撼。衷心希望有些事情我們不需要受傷後才知道痛,因為有時候受傷的代價是很高的。

相關連結:

U.S. government sites among those hit by cyberattack

Attacks Highlight Flaws In U.S. Cyberdefenses

白宮、紐約證交所 駭客入侵

cyrilwang 發表在 痞客邦 留言(0) 人氣(37)

前一陣子看到電視上的一則新聞,說的是公館商圈的店家被不知名人士塗鴉,造成景觀的破壞。老實說,我看了新聞畫面覺得那些塗鴉還蠻漂亮的,也讓商圈顯得更有活力。但是因為這是違法的行為,所以不管好不好看,錯了就是錯了。這種破壞公物的行為,英文有一個詞叫做 Vandalism,或也可以稱之為 Deface 。

網路上有一種攻擊行為,也稱之為 Deface 或是 Vandalism。這樣說也許大家感到很陌生,但是如果我換的說法,我想你一定會發出「喔」的一聲。Deface 就是我們常聽到的網頁置換攻擊,置換的目標通常是網站的進入點(尤其是首頁)。嚴格來說,就像非法的塗鴉一樣,網頁置換攻擊本身其實通常並沒有造成甚麼實際的危害。但是會這麼受到多注視的眼光,正也是它的攻擊結果最容易被看到。所以網頁置換攻擊所帶來的往往不是實際的資料外洩或金錢損失,而是大幅地降低單位的形象。

台灣由於處於特殊的政治環境下,所以常常受到很多各式各樣的攻擊,其中當然也包括網頁置換在內。在各個特殊的時間點(如大選),網頁置換攻擊更是受到歡迎。因為除了效果明顯外,還很容易自動化,也不像其它攻擊行為需要那麼多的手段或技術。當然,兵來將檔、水來土掩是不變的道理。以網頁置換攻擊來說,最簡單的治標之道就是檢查網頁是否發生了置換的行為。如果有,馬上換回來就是。基本上這是一個好解法,甚至我認為這是所有網站都必需具備的防護機制之一。但是一個最基本的問題在於如何檢查?可以從本機著手,也可以從別的機器進行、甚至是藉由第三方之手加以檢查。 聽起來很簡單,只是現在一個網頁最後呈現的內容可能來自很多地方,包含 HTML檔、Server端的程式 (如ASP.NET、Java、PHP Script等)、Client 端的程式 (如JavaScriot 與 VBScript)、圖片、影片等等…雖然通常置換攻擊是將整個 HTML檔 或 Server 端的程式換掉或插入一段文字,但是難保沒有惡意分子會針對特定的網頁元素加以置換。所以如果要從本機確保所有內容來源的正確性,有時候是一個不小的工程。那個換個做法,因為惡意份子最後是要讓置換後的結果顯現在使用者的眼前,所以就用外部的電腦將網頁抓回來,看看是不是有問題不就好了。是的,但是甚麼叫做有問題?如果一個網頁的內容都固定不變,那麼只要有任何變動就是有問題。但是現在已經很少有網頁的內容都是固定不變的,所以要如何找出有問題的部分就是一個挑戰。

這些技術性的問題,其實都不是無法解決的難題。我認為檢查機制的問題在於它往往掩蓋了攻擊能夠成功的主要原因,讓管理者誤以為沒有任何安全問題存在,或者是當作不需積極處理的安慰劑。甚至除了檢查機制之外,就忽略了其他防護機制的必要性,因而導致在未來的某個時間點發生更大的災難。這樣的說法可能有失公道,畢竟這不能說是檢查機制的問題,而是管理者的觀念與心態問題。

cyrilwang 發表在 痞客邦 留言(0) 人氣(1,768)

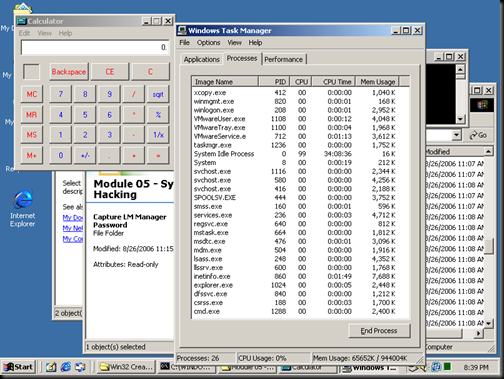

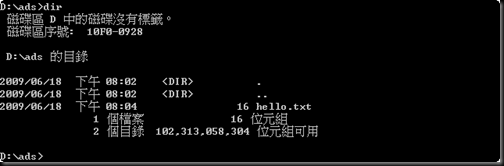

在前一篇文章中,我針對 ADS 做了基本介紹。在本篇文章中,我將繼續此一話題,並將介紹重點移至如何實際進行 ADS 的相關操作。篇幅有些長,但是因為大多是截圖的關係,所以在閱讀上應該是不會花費太多的時間。

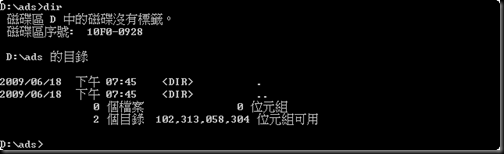

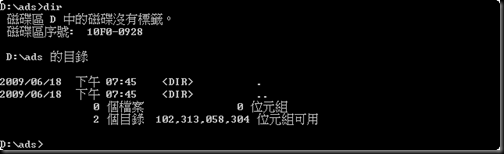

首先我們建立一個空的目錄(

D:\ads),並在此一目錄下進行測試。

我們產生一個一般的文字檔,內容是”Hello World”,大小為16位元組。

透過

type 指令確認檔案內容為”Hello World”。

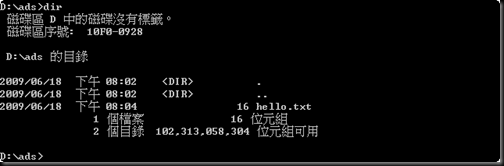

接下來我們使用下列指令產生 ADS 資料,其中

hello.txt:hidden.txt 表示將名為

hidden.txt 的 ADS 資料附掛在

hello.txt 上。檔案內容為 “I’m Hidden”。

檢查一下檔案,雖然時間變了,但是

大小卻沒有變。

查看原始檔案內容,同樣沒有任何變動。

使用

type 指令如法炮製,看看 ADS 內容是甚麼。很不幸的,系統顯示找不到這個檔案。難道是指令下錯了?

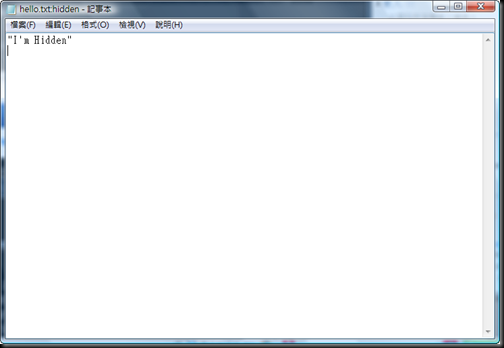

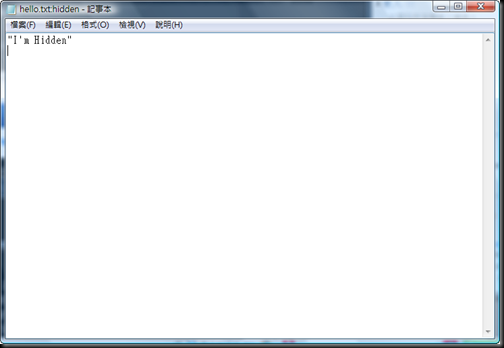

改用記事本試看看,沒有錯誤訊息。

筆記本顯示出我們原先輸入的內容,而且注意檔名正是

hello.txt:hidden (最後一個txt的副檔名被記事本自動隱藏了)。由此證明

雖然 hello.txt 的檔案大小沒有改變,而且 type 指令也無法顯示,但是我們剛剛輸入的資料確實被儲存在 ADS 中。 事實上,使用其他應用程式也可以看到這個檔案的內容。

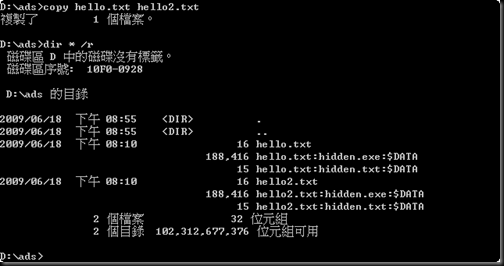

一個檔案可以擁有多個 ADS 資料,而且不需要同樣的類型。我們將一個執行檔 (

calc.exe) 覆掛在 hello.txt 中,原先

hello.txt 已經有另外一個 ADS 資料,名稱為

hidden.txt 。

雖然之前我們曾經使用

dir 指令時無法看到任何有關 ADS 的資訊,但是其實

dir 有一個參數 -

/r 可以用來查看 ADS 資訊。透過

dir * /r 指令我們確認 hello.txt 有兩個 ADS 資料。不過很可惜的是,

/r 參數在Vista 之前的 Windows 版本是不提供的。

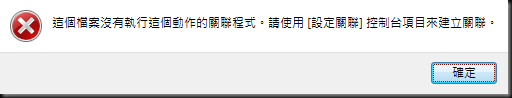

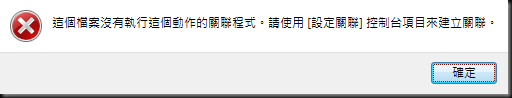

我們嘗試直接執行儲存於 ADS 內的檔案,系統出現錯誤訊息。

上網查詢,可以找到程式啟動的方式必須透過

start 這個指令,執行後卻同樣出現錯誤。 如果你出現跟我一樣的錯誤,恭喜你,表示你的系統至少不是很舊的系統。

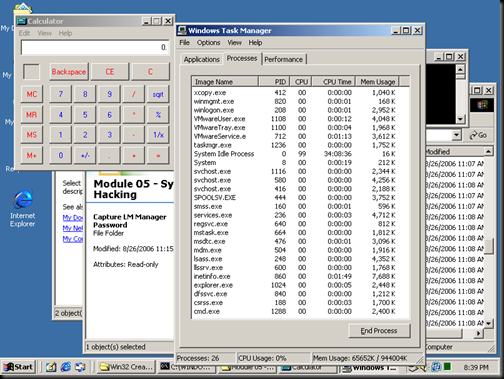

為了證明資料不假,我特定找了一個 Windows 2000 的系統,並將小算盤 (

calc.exe) 覆掛在

xcopy.exe 的 ADS (ADS 名稱為

hidden.exe) 中。同樣的,直接執行會出現錯誤,但是使用 start 指令可以正確的呼叫出小算盤。

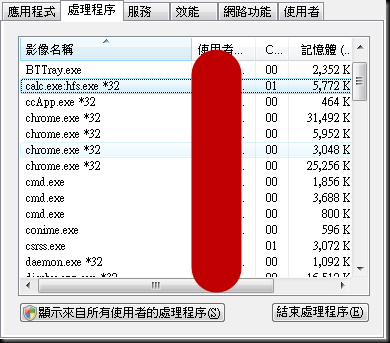

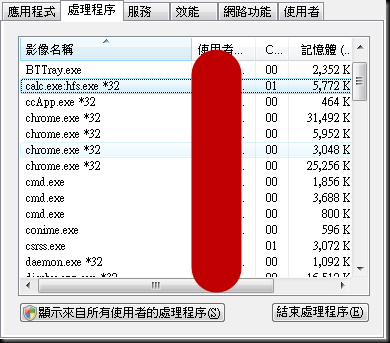

查看執行程序,可以看到

xcopy.exe 在執行中,卻看不到

calc.exe 在執行,可是實際上真正執行的程式是

calc.exe。此為一大問題,表示

ADS 的檔案就算被執行了,也無法從工作管理員中看到,而且不需要使用到 rootkit 的技術。

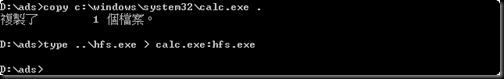

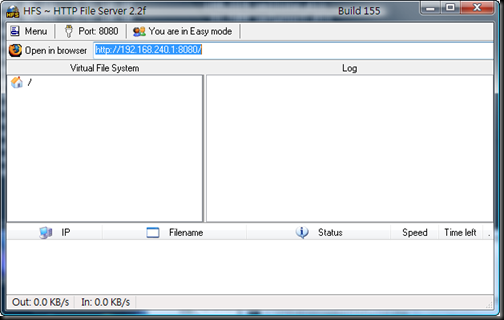

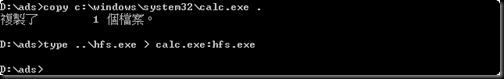

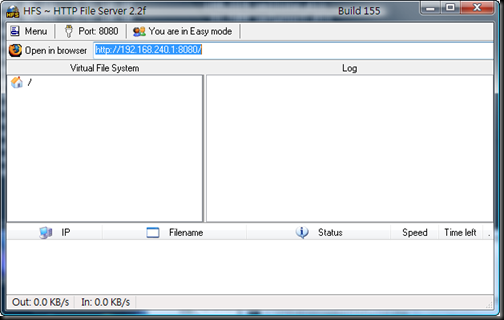

如果你以為只有舊系統才會有這個問題,新系統已經免疫了,先別高興得太早。我們先將一個名為 hfs.exe 的檔案附掛在 calc.exe 的 ADS 之中以備測試。

使用

start 指令依舊失敗,這次我們改用

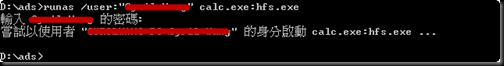

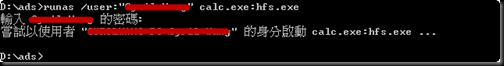

runas 這個指令來啟動程式。

hfs.exe 被正確啟動了,而且是在 Vista SP1 的環境下。

hfs.exe 被正確啟動了,而且是在 Vista SP1 的環境下。

唯一值得慶幸的是在工作管理員的顯示名稱為

calc.exe:hfs.exe ,而不再僅是

calc.exe 。

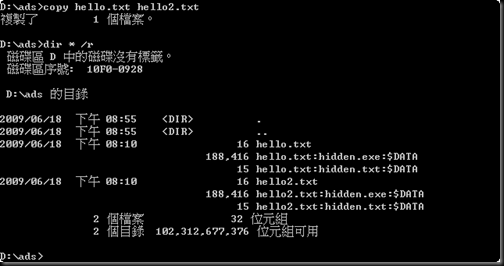

當我們嘗試複製包含 ADS 資料的檔案時,ADS 資料也會被一併複製 (只要目的磁碟區也支援 ADS 的功能)。我們看到透過複製的指令

hello2.txt 包含與

hello.txt 相同的 ADS 資料。

cyrilwang 發表在 痞客邦 留言(0) 人氣(6,088)

雖然說 NTFS 問世至今已經經過了 10 多年,但是有一個功能卻依舊很少人知道。嗯,或許應該說一般正常使用者很少知道。這個功能叫做 Alternate Data Streams,簡稱 ADS 。用白話的方式來說, ADS 允許一個檔案可以挾帶其他的資訊,而這些資訊當初的規劃是為來做為 Metadata 使用。很玄,我也承認。因為在日常的使用中,根本沒有那個應用程式會利用到 ADS 。甚至連微軟自家的檔案瀏覽器都無法顯示這些資料的存在,更別說可以新增或修改了。 為了瞭解此一設計的初衷,我查了一下資料,才發現這並不是微軟自己的發明,在不少檔案系統都有類似的設計。這類的 Metadata 可以用來儲存顯示檔案的圖示,也可以用來儲存文書檔案的顯示格式,乍聽之下好像還道理的…但是好像也不是那麼有道理。不管如何,ADS 依舊是一個不為一般人知的祕密,也沒有給我們帶來任何的改變。 不過也因為雖然檔案系統支援這樣的功能,但是在絕大多數的應用程式都無法使用此一功能的情況下,利用 ADS 加以儲存的資料幾乎可以說是隱形的,所以成了用來隱藏不希望別人發現的資料的方法。這樣的隱藏方式雖然不錯,但是有幾個比較大的問題,一個是這樣的隱藏在支援 ADS 的程式下是沒有任何效果。另外一個就是如果要隱藏一大堆的檔案、甚至於是目錄,這樣的方式並不適合。最嚴重的問題是當原始檔案被刪掉後,這些隱藏資料也會被一併刪除。所以除非你自己有很好的記性,不然就可能是欲哭無淚了。

cyrilwang 發表在 痞客邦 留言(2) 人氣(1,614)

不知道你是否曾經在上網的時候跳出一個視窗,視窗的內容只有幾個大字(有時還加上一個大大的警示圖示),內容是告訴你你的電腦被惡意程式感染了。如果你曾看過,不知道你當下的反應是甚麼?如果你選擇直接關掉這個視窗,有兩個可能性,一個是你已經練就處變不驚的能力,另外一個就是你有看沒有懂(因為這種視窗的訊息通常是英文)。記得我第一次看到這類訊息的時候,心裡還真緊張了那麼一下。不過我當下的選擇當然不是點選上面的連結,而是開啟我安裝於我電腦內的防毒軟體進行掃描。是的,那個年代還是一套防毒軟體就可以應付大多數情況的年代。掃描的結果當然是沒有發現異常,心裡也因此總覺得怪怪的。只是在幾次之後,就真的也就見怪不怪了。但是,如果你選擇了相信它,進而點選了上面的連結,通常下場就是引狼入室。也就是本來沒有惡意程式的存在,但是因為下載了所謂的移除軟體,而此移除軟體本身才是惡意程式。

上述的方式其實跟現在很流行的假冒成警察或檢調單位的詐騙行為很類似,都是利用威脅的手段促使受害者失去判斷能力,進而達到後續的欺騙目的。而這樣的威脅跟拿刀子架在你脖子上的威脅完全不一樣,因為如果你看到刀子,就知道這一定是不懷好意。雖然通常你也會加以屈服,但是那只是表面上的,心裡面可還是會想辦法逃脫。就算無法逃脫,也會在事後馬上報警處理。但是前者的威脅,卻有可能讓受害者信以為真,所以一時之間沒有採取任何防範措施。其結果就是造成更大的損害,或是讓詐騙分子有更多的時間加以脫身。而以網路而言,大部分問題屬於前者,也就是讓損害持續加以擴大。

這類的軟體有人將之稱為威脅軟體 (ScareWare),利用的正是社交工程的一種手段。嚴格來說,威脅軟體本身並不一定會造成真正的危害,通常造成危害的可能是後續下載的程式。而這類只威脅、卻沒有後續危害動作的程式又稱之為惡作劇軟體 (Prank Software)。當然,有些威脅軟體並不需要額外下載另一個程式,本身在威脅過後就可以馬上”提供”惡意的服務。像前幾天微軟公布了一個叫做Win32/InternetAntivirus的惡意程式,不但冒充成防毒軟體,還製造出假的掃描結果,試圖引導使用者購買另外一個完全沒作用的軟體來解決”問題”。除了騙人之外,這個軟體當然也會順道偷走一些資料,例如帳號/密碼。

cyrilwang 發表在 痞客邦 留言(0) 人氣(119)