虛擬化(Virtualization)是這一陣子認門的話題之一,從微軟、RedHat、VMWare、Xen等公司推出各式各樣的免費/付費虛擬化軟體,可見其受廠商重視的程度。之前我們常說網路是一個虛擬的世界,不過那是對人類而言,對電腦程式(作業系統)都還是存在於真實的環境(硬體)下。而虛擬化則是把程式或作業系統的執行移入了一個虛擬的環境,所以對程式而言,不再直接擁有硬體設備。以資訊安全的角度而言,每一個程式都會帶來額外的風險,而虛擬化軟體本身就有可能是受到攻擊的目標(雖然目前還沒看到真實的案例,僅止於概念)。除此之外,因為對人類而言,虛擬化通常也代表了複雜化,如何有效管理以避免產生安全的危害,更是一個重要的課題。有些虛擬化環境的管理軟體,可以幫助解決這樣的問題。但是如何把虛擬化環境與真實環境做有效的整合與管理,應該是未來必須加以克服的問題。

- 12月 17 週三 200823:31

虛擬世界虛擬化,資安政策落實化

- 12月 15 週一 200823:31

從楊遠致看資訊安全產品選擇

英國的一個科技網站 vnunet.com 於日前選出了10大表現最糟的CEO,其中任職以來飽受攻擊的楊致遠打敗前HP美麗女CEO,獲得了冠軍。楊致遠在面對微軟的收購案時,表現得令所有人感到失望(包含一般投資者與大股東)。唯一不感到失望的,大概就是當時的楊致遠以及現在的微軟CEO-Steve Ballmer了。甚至我猜Steve Ballmer應該曾經連續好幾天因為竊喜而睡不著覺才是。這件事跟資訊安全有甚麼關係,嚴格來說是沒有的,但是既然我寫了,當然就是要想辦法扯上關係。 我們在評估資訊安全解決方案(或廣義的產品,包含軟硬體、服務與管理措施)時,通常講究的是Cost Effective,就是成本與效益的比例。如果可以量化加以比較,當然通常是越高越好。這個有點像是我們在買電子產品時所謂的C/P,也就是價格功能比。除了所謂的Cost Effective原則,其實我們還有兩個更重要的限制(Constraints)需要加以考量,一個是理論上最重要的限制,也就是最低的功能需求。另外一個則是實務上最重要的限制,那就是價格。因為企業的資源有限,所以無法用無上限的預算去佈署一個解決方案。相較於價格的限制,最低功能需求的限制往往很難有效加以實現。主要的原因在於很多功能達成與否,是很難用量化的數字去比較。就算有了量化的數字,評斷方法的公平性、廠商數據的可靠性、乃至於數字的適用性都有相當的討論空間。以大家最常用數字加以評斷的防毒軟體攔阻率來說,即使有了Third party的獨立實驗室加以測試,但是依舊有不少廠商沒有加入,甚至有廠商質疑測試方法的公平性(因為每家產品各有所長)以及病毒攔阻率已經不能代表這類軟體的可用性(因為除了病毒還有更多其他種類的惡意程式)。把複雜的情況加以簡化來說,就是同時在滿足最低功能與最高價格兩個限制下(至少兩個,也有可能還有其他你專屬的限制,如廠商的名聲),擁有最佳Cost Effective的解決方案就是首選。

- 12月 01 週一 200823:35

Metasploit 初體驗

最近在看Metasploit這個套件,最簡單的說法,Metasploit提供滲透測試者一個整合的環境,進行相關的任務。當然,Metasploit因為提供了良好的擴充性,所以也可以成為安全研究人員研究弱點的工具。而且最重要的是,這是免費使用而且是Open Source的工具。

雖然Metasploit比不上一些商業軟體,提供了高度自動化的滲透測試,但是相對來說彈性就更大。而且執行一個基本的測試,其實也不複雜,大概的流程如下:

選擇已知的漏洞(Exploit)。 選擇目標(Target)。這裡所謂的目標並不是哪一台/群電腦設備,而是指定設備的作業系統。因為不同的作業系統有不同的弱點與攻擊方式。 選擇攻擊的指令內容(Payload)。 設定其他相關參數(Option)。 進行測試(Explotation)。有兩種方式,一種是Check,並不會實際進行攻擊行為,所以不會造成被攻擊電腦設備的損害,但是準確性不高,而且不是所有的弱點都可以用此方式加以測試。另外一種是Exploit,也就是真正進行攻擊的行為,不會有誤判的問題,但是不小心可能會把電腦設備搞掛。

- 11月 26 週三 200823:43

無線網路封包擷取

在之前的文章 - WEP Cracking - 中我談到如何破解WEP的金鑰。破解金鑰之後有甚麼用途?

可以加入無線網路成為其中的一份子,然後"使用"其內部的相關網路資源。 可以透過此一無線網路對其他網際網路的主機進行"非法存取"。 可以竊取此一無線網路上所傳遞的資訊。 可以監看此一無線網路上的使用狀況。

- 11月 25 週二 200822:58

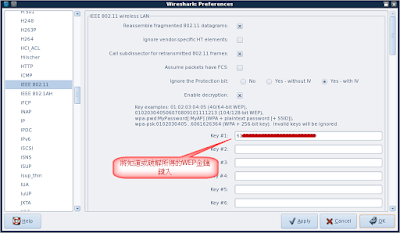

WEP Cracking

無線網路(WiFi)的方便性與其帶來的安全危害,一直是一個兩難的問題,尤其對於企業更是如此。其中一個問題,就是WiFi使用的傳輸方式(無線電)不像傳統有線網路那般"不容易"被攔截。任何人只要有一個無線網路的介面(這個已經是筆記性電腦的標準備配),在適當的範圍內,就可以分享你的網路與其上的資訊。而透過一些特殊的工具,可以使用的距離甚至比你想像的還要遠很多。

針對資料容易被監測的問題,當然就是採用加密的方式加以解決。目 前一般有WEP、TKIP(WPA)與CCMP(WPA2)三種。其中WEP因為一些設計的問題,很容易被破解,而WPA於日前也被部分破解了。儘管如 此,有些無線網路仍舊使用WEP的方式,尤其是一些家庭用的無線網路更容易發生。

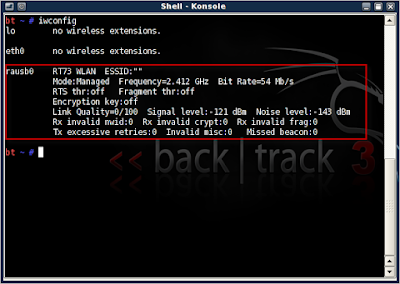

破解WEP的原理與工具其實已經存在很久了,有些(如 Airsnort)甚至只要一兩個步驟就可以加以破解。傳統上,破解有線網路的協定可以使用任何支援Ethernet的網路卡,但是對於破解WEP而言, 並不是所有的無線網卡都提供相同的能力。甚至同樣的無線網卡,在不同的組態下,可能都會有不同的效果。

以監測封包而言,傳統網卡使用的是 Promiscuous Mode,以便擷取所有流經線路上的封包。但是對於無線網卡而言,因為同一個地區可能有多個無線網路,所以採用不一樣的方式。無線網卡使用Monitor Mode,以便擷取所有的訊號。又WiFi有多個無線頻道可以使用,所以必須透過頻道輪流掃描的方式擷取封包,或是僅針對特定的頻道擷取封包。所以有可能還是會有漏網之魚(封包)。另外,如果要對無線網路"塞"假造的封包(這樣的動作稱之為Packet Injection),更是需要無線網卡本身有支援這樣的功能才行。所以,儘管相容性已經有大幅的改善,但是還是要有合適的無線網卡,才能夠有效的加以操作。Packet Injection為什麼這麼重要,看了後面的範例你就知道了。

- 11月 24 週一 200823:30

反向連結 (Reverse Connection)

傳統上,保護電腦主機的方式最基本的就是關閉不必要的服務,並且透過防火牆等網路設備避免外界連結非公開的服務。甚至,有些電腦主機並沒有所謂公開的IP位址(Public IP Address),進一步封鎖外界直接加以連結的管道。也就是說,在網際網路上想要連結到某個電腦主機,除了必須知道特定的公開IP位址(可能在電腦主機本身,也可能在NAT之類的設備),中間還必須沒有其他的設備加以阻擋。所以我們可以透過前述的方式避免不相干的人士(嘗試)連結到我們的電腦主機,從事破壞性的工作。

除了限制外面的人連到內部的電腦主機,更嚴謹的作法是限制電腦主機主動對外進行連線。因為一般的電腦主機僅執行特定的功能,所以對外進行連線動作通常是可以事先預期的,有些甚至是可以完全不需要對外連線。限制的方法可以從網路端著手(如網路型的防火牆),也可以從電腦主機本身加以限制(如Linux下的iptables,或是其他主機型的防火牆)。從網路上著手當然有其方便性,而且有集中式管理的好處,但是如果要符合每個電腦主機的需求,可能會產生過多的規則而影響了防火牆的效能。所以就像所有的安全機制一樣,我們可以同時從網路端與主機端著手,以達到截長補短之效。

雖然理論上幾乎大部分的電腦主機不需要主動對外連線,但是因為現在包含作業系統在內,大多都有主動線上更新的機制,所以除非你有在內部網路建置更新的環境,否則都至少會有連到更新網站的需求。而結果是,只要開放一個Port,透過Tunneling的技術,幾乎可以連到外部所有的服務。更甚者,透過Reverse Connection/Reverse Tunneling的方法,可以讓外界連到內部電腦主機上任意的服務。

一般的網路應用在進行連結時,都是由使用服務的電腦(又稱之為Client)向提供服務的電腦(又稱之為Server)發出連線的請求,待Server回應後才開始後續的動作(如驗證、傳送特定內容等)。而Reverse Connection則是將這樣的應用反過來,讓提供服務的電腦主動對使用服務的電腦進行連線的動作。這樣作有甚麼用?最簡單的應用就是可以讓駭客或是不懷好意的員工隨時從外部進入你的電腦主機搞鬼,甚至是搬"一些"資料出來。

- 11月 15 週六 200817:24

Dell不只想靠新電腦賺錢,連舊的都不放過

Dell,這家靠著Build-to-Order策略拿下全球PC出貨亞軍的公司,這回也跟資安沾上了邊。Dell打的主義,就是利用電腦回收來賺錢。理論上,有多少的電腦出貨就應當有多少的電腦需要回收(只是時間的問題),所以數量有多大,我只能說超級大。其實這個並不是Dell最近才推出的業務,但是因為相關議題的被重視,所以Dell自然得趁勢好好地推銷一下。 在 看不見就等於不存在? - 如何安全刪除檔案 這篇文章中,我簡單帶到該如何刪除硬碟內的資料以及未正確刪除資料所可能面臨的問題。不但對個人如此,對企業而言所面臨的風險更加嚴重。所以對於資訊設備的汰換,應該有一定的處理流程,以確保公司的資料不會在外流浪。而Dell想做的,就是用一個完整的程序幫企業處理不用的舊資訊設備。當然,現在流行的Green-IT,自然也沒被Dell放過。回收品都會被取出所有可回收的部分加以利用,甚至有可能可以直接轉賣舊的元件給第三方(企業跟Dell是91分帳)。所以不但可以達到安全的報廢處理程序,也兼顧了環保,真是一舉兩得。此外,完整的處理程序紀錄,也可以達到符合資安政策或規範的要求。 台灣之前有所謂的回收獎勵金,不過種類並不齊全,而且是以環保為出發點。所以,回收品內的資料到哪去了,沒有人知道。甚至處理的流程是不是環保,也沒有人在乎,因為通常在乎的是那獎勵金。不管從安全還是環保的角度,"正確地"處理大量的回收資訊設備都是很重要的一個議題。如果透過Dell這樣的大公司,能夠帶起這樣的風潮,也算是功德一件。 如果再進一步把這個服務包含在Dell自己銷售出去的機器(至少是企業用的伺服器),我想那就更好了。只不過對Dell而言,幾乎甚麼東西都是選配,所以回收的服務依舊需要額外的費用,實在甚為可惜。

- 10月 27 週一 200822:55

資安工作很酷嗎?

在"萬能的資訊安全工程師"這篇文章中,我提到有些公司似乎把所有的資安相關工作都歸納到一個人或是一小組人身上。最近看到一篇問券的報告分析,題目是最酷的資安工作,裡面把各式各樣的資安相關工作列出,並請受訪者勾選覺得最酷(Coolest)的工作。以下是結果的摘要:

針對政府機關人員

針對政府機關人員

- 10月 25 週六 200812:45

資安一定要很高深嗎?

最近有一位從事開發資安產品多年的前國立大學資工系教授問我說,考上CISSP對工作上有甚麼幫助?我的回答是『目前沒有直接的幫助。但是就像以前學數學一樣,雖然大部分的時候沒有直接的幫助,但是會讓你的對某些事的觀念更加清楚,處理這些事情會更加好。』從對方的表情,很顯然這是不及格的答案。工程講究的應用,不能加以應用就是沒有用的東西。CISSP本就是一個全面性的資安認證,雖然這往往也是被詬病的地方(不夠專精在某部分),但就像每個科目都有其不同的屬性,我個人認為CISSP並沒有必要放棄這樣的特性。

如果他繼續問我數學對我有甚麼用?我的回答應該會是『讓我買東西時不會算錯錢。』什麼,又錯了?不但錯了,可能還會氣死一堆數學老師跟數學家。但是,當初學數學不就是希望能夠有效運用。而每個人每天都會進行數次的買賣,如果因為學好了數學讓每次買賣都能雙方不吃虧,這不就是最好的運用了嗎?或許我不用學好數學也可以進行買賣,但是學好數學可以讓我對買賣這件事更有把握。

所以,在學習到CISSP的內容前,雖然我知道技術不是資安的一切,但是卻無法全面性的提出說明。但是學了CISSP之後我了解資安的組成要素,也因此能夠知道要做好資安除了技術還有哪些也是不可或缺的。換句話說,學了CISSP之後讓我對資安的概念更加清晰,也改變了我的一些想法。這點有沒有價值?我個人認為資安最困難的部分在於觀念的建立,而不是技術的養成。會正確的設定PIX(Cisco的防火牆)很有價值,但是如果不知道為什麼,離開了PIX還剩下些什麼?甚至設定好了PIX,卻因為沒有正確的觀念而偷懶開了一個後門,這樣不但沒有價值,反而造成單位的危機。

雖然我從9年多前就開始使用了SSH、Tripwire、TCPWrapper、PortSentry、IPChains來保護公司的Linux系統,但是你問我學了CISSP有甚麼用,我不會告訴你因為念了CISSP所以我知道SSH用甚麼方式加密,又曾經有那些漏洞被攻擊(老實說,這種東西我也背不起來)。我會告訴你我知道要用SSH,而不使用SSH還在繼續使用Telent的人該打屁股。除此之外,我還會告訴你打死我也不會相信什麼『提供全面性的防護』這種謊言。而這些就是我所知道的資安。

後記:我當然知道資安相當廣泛,牽扯到許多高深的技術以及複雜且嚴謹的管理機制,不過資安的基本精神其實並不複雜。就像每家公司雖然規模與業務內容皆不相同,不過精神(目標)都是差不多的。而一直圍繞在高深的技術,卻忽略了最原始的目的與需求,甚至造成使用者的困惑,對資安推廣來說並不是一個正面的事情。不過千萬別誤會我,觀念與技術彼此是相輔相成,缺一不可,只是千萬別被技術給綁住了自己的想法與做法。

如果他繼續問我數學對我有甚麼用?我的回答應該會是『讓我買東西時不會算錯錢。』什麼,又錯了?不但錯了,可能還會氣死一堆數學老師跟數學家。但是,當初學數學不就是希望能夠有效運用。而每個人每天都會進行數次的買賣,如果因為學好了數學讓每次買賣都能雙方不吃虧,這不就是最好的運用了嗎?或許我不用學好數學也可以進行買賣,但是學好數學可以讓我對買賣這件事更有把握。

所以,在學習到CISSP的內容前,雖然我知道技術不是資安的一切,但是卻無法全面性的提出說明。但是學了CISSP之後我了解資安的組成要素,也因此能夠知道要做好資安除了技術還有哪些也是不可或缺的。換句話說,學了CISSP之後讓我對資安的概念更加清晰,也改變了我的一些想法。這點有沒有價值?我個人認為資安最困難的部分在於觀念的建立,而不是技術的養成。會正確的設定PIX(Cisco的防火牆)很有價值,但是如果不知道為什麼,離開了PIX還剩下些什麼?甚至設定好了PIX,卻因為沒有正確的觀念而偷懶開了一個後門,這樣不但沒有價值,反而造成單位的危機。

雖然我從9年多前就開始使用了SSH、Tripwire、TCPWrapper、PortSentry、IPChains來保護公司的Linux系統,但是你問我學了CISSP有甚麼用,我不會告訴你因為念了CISSP所以我知道SSH用甚麼方式加密,又曾經有那些漏洞被攻擊(老實說,這種東西我也背不起來)。我會告訴你我知道要用SSH,而不使用SSH還在繼續使用Telent的人該打屁股。除此之外,我還會告訴你打死我也不會相信什麼『提供全面性的防護』這種謊言。而這些就是我所知道的資安。

後記:我當然知道資安相當廣泛,牽扯到許多高深的技術以及複雜且嚴謹的管理機制,不過資安的基本精神其實並不複雜。就像每家公司雖然規模與業務內容皆不相同,不過精神(目標)都是差不多的。而一直圍繞在高深的技術,卻忽略了最原始的目的與需求,甚至造成使用者的困惑,對資安推廣來說並不是一個正面的事情。不過千萬別誤會我,觀念與技術彼此是相輔相成,缺一不可,只是千萬別被技術給綁住了自己的想法與做法。

- 10月 22 週三 200822:43

萬能的資訊安全工程師

最近在看104有關資訊安全的工作需求時,看到幾家公司有所謂的資訊安全工程師的職務,內容有些部分似乎是有些奇怪了。

其中一個就是資訊安全"工程師"必須訂定安全政策。安全政策的制定基本上不是一個工程師應該負責的,也不是一個工程師有權力負責的。政策算是比較高層的描述,不但會影響到整個公司,甚至必須貼近管理階層的想法。根據權責相符的原則,工程師沒有這麼大的權利,所以這樣的責任也不應該落到工程師的身上。有些人會再將政策細分,由上而下分為三種:Global、Topic-specific與Application-specific。而這些政策的負責人,都是該業務的負責人,也就是經營階層、單位主管與資訊資產的擁有者(資訊的擁有者並非所謂的系統管理者)。當然,經營階層沒有時間,也通常沒有足夠的專業去制定安全政策,所以通常是委由資訊安全長(CISO)制定後,交由經營階層或所謂的資訊安全指導委員會(Information Security Steering Committee)決議後才能公佈。即使是最底層的政策(Application-specific),負責制定的人也是該資訊資產的擁有者,而不是資訊系統的管理者或工程師。

會出現這個現象,或許還有一個原因,就是"政策"這兩個字被濫用了。我們常常看到作業系統或是其他資訊系統出現"政策設定"的功能,所以誤以為這些設定的項目就代表了政策。從前段的說明,這部分可以算是Application-specific的政策。所以為了有效區分,我們會將這些設定的規範稱之為標準(Standards)。當然,這些標準必須符合高層次政策的需求,或者是高於高層次政策的需求。政策與標準的分法,除了有所謂的層次高低之分,政策應該跟特定的系統或技術無關,而是跟公司的經營政策有關,而標準就是跟特定的系統與技術相關。因此,政策應該是不易變動的,而標準會隨著系統或技術的變更而變動。

另外一個現象就是資訊安全工程師必須監測資訊安全的執行狀況。嗯,這個就好像請倉管自己兼門口警衛一樣,東西不被偷光才怪。當然,有些系統具有稽核的功能,理論上可以避免這樣的問題的發生。但是從單一的系統著手,可以鑽的漏洞還是很多。像公司如果有一個規定是禁止使用MSN,但是通常誰可以使用MSN...大老闆,還有管理防火牆的那個人(可能還有一些他的麻吉)。出違規使用的報表?別忘了很多時候報表是可以修改的。事實上,我們也遇過客戶要求我們產品出的報表必須可以修改。要求的人可想而知,正是當然是所謂的MIS。

所以,我們需要透過獨立的稽核去確保政策或規定被有效落實。如果公司真的沒有足夠的資源,而且規模也沒那麼大,老闆就應該表現出關心的樣子,千萬別一付默不關心的樣子。如果真是這樣子,那就只好多巴結負責資訊/資安的工程師了,免得他把公司給出賣了。我相信人性本善適用於大部分的人身上,但是現今的資訊安全往往是禁不起任何一個惡人的破壞,所以完整的內控+內稽(必要時需加上外稽)將是越來越形重要的需求。重點是內控跟內稽必須由不同的單位所負責,這也就是所謂的責任分割(Separation of Duty)的安全原則。

其中一個就是資訊安全"工程師"必須訂定安全政策。安全政策的制定基本上不是一個工程師應該負責的,也不是一個工程師有權力負責的。政策算是比較高層的描述,不但會影響到整個公司,甚至必須貼近管理階層的想法。根據權責相符的原則,工程師沒有這麼大的權利,所以這樣的責任也不應該落到工程師的身上。有些人會再將政策細分,由上而下分為三種:Global、Topic-specific與Application-specific。而這些政策的負責人,都是該業務的負責人,也就是經營階層、單位主管與資訊資產的擁有者(資訊的擁有者並非所謂的系統管理者)。當然,經營階層沒有時間,也通常沒有足夠的專業去制定安全政策,所以通常是委由資訊安全長(CISO)制定後,交由經營階層或所謂的資訊安全指導委員會(Information Security Steering Committee)決議後才能公佈。即使是最底層的政策(Application-specific),負責制定的人也是該資訊資產的擁有者,而不是資訊系統的管理者或工程師。

會出現這個現象,或許還有一個原因,就是"政策"這兩個字被濫用了。我們常常看到作業系統或是其他資訊系統出現"政策設定"的功能,所以誤以為這些設定的項目就代表了政策。從前段的說明,這部分可以算是Application-specific的政策。所以為了有效區分,我們會將這些設定的規範稱之為標準(Standards)。當然,這些標準必須符合高層次政策的需求,或者是高於高層次政策的需求。政策與標準的分法,除了有所謂的層次高低之分,政策應該跟特定的系統或技術無關,而是跟公司的經營政策有關,而標準就是跟特定的系統與技術相關。因此,政策應該是不易變動的,而標準會隨著系統或技術的變更而變動。

另外一個現象就是資訊安全工程師必須監測資訊安全的執行狀況。嗯,這個就好像請倉管自己兼門口警衛一樣,東西不被偷光才怪。當然,有些系統具有稽核的功能,理論上可以避免這樣的問題的發生。但是從單一的系統著手,可以鑽的漏洞還是很多。像公司如果有一個規定是禁止使用MSN,但是通常誰可以使用MSN...大老闆,還有管理防火牆的那個人(可能還有一些他的麻吉)。出違規使用的報表?別忘了很多時候報表是可以修改的。事實上,我們也遇過客戶要求我們產品出的報表必須可以修改。要求的人可想而知,正是當然是所謂的MIS。

所以,我們需要透過獨立的稽核去確保政策或規定被有效落實。如果公司真的沒有足夠的資源,而且規模也沒那麼大,老闆就應該表現出關心的樣子,千萬別一付默不關心的樣子。如果真是這樣子,那就只好多巴結負責資訊/資安的工程師了,免得他把公司給出賣了。我相信人性本善適用於大部分的人身上,但是現今的資訊安全往往是禁不起任何一個惡人的破壞,所以完整的內控+內稽(必要時需加上外稽)將是越來越形重要的需求。重點是內控跟內稽必須由不同的單位所負責,這也就是所謂的責任分割(Separation of Duty)的安全原則。