延續之前的熱潮,雲端運算(Cloud Computing)持續成為熱門的話題。之前我們看到在推廣雲端運算時可能遭遇到的問題,其中有多項議題與安全相關。在一份Gartner所發表的研究報告中,特別針對雲端運算所面臨安全上的議題做了一個完整的整理,共包含下列七項:

1. 特權使用者的管理 (Privileged User Access) - 特權使用者(如Windows的Administrator或是*nix的root)因為擁有幾乎絕對的權力,所以在使用上必須經過嚴密的管控。舉例來說,這些人員在進入公司前可能經過較為嚴格的背景調查。但是一旦將運算及資料都交付到服務供應商,這些系統的特權使用者將不再直接受公司管理,如何確保服務供應商能夠有效管理特權使用者將是一個很重要的議題。

2. 法規的遵守 (Regulatory Compliance) - 雖然公司透過服務供應商的服務執行公司營運的活動,但是遵守法規的責任仍舊屬於公司本身,而不是服務供應商。因此必須確保服務供應商的作業方式能夠符合法規要求,甚至在必要時加以稽核。

3. 資料所在的位置 (Data Location) - 這部分其實跟法規的遵守有關係,不過比較著重在有關資訊處理的隱私保護上。事實上,每個國家或地區對於隱私權的保護有不同的規範。所以如何確保資料處理能夠符合資料收集地點的法規以及

cyrilwang 發表在 痞客邦 留言(0) 人氣(186)

根據一份研究報告指出,企業內儲存在網路上的資料,有高達90%的比例從未被讀取過。而其中被讀取過的檔案,有65%只被讀取過一次,只有極少數的檔案會被多次重複使用。當然,這個研究報告的觀察期僅為3個月,並不能完全代表資料真正的使用狀況,不過基本上的趨勢應該是一樣的。對此,該報告舉出兩個需要進一步思考的方向。第一個是雖然現在儲存設備的價格大幅下滑,但是實際上儲存其內的資料有很多是幾乎不會再被使用到的。所以為了達到更有效率的使用資源,這些大量且不常使用的資料可以儲放到較為慢速但便宜儲存設備。另外一個就是因為資料讀寫比例的接近,原有的預取(Pre-fetching)與快取(Caching)機制必須重新加以檢視,以便在新的使用狀況下保持快速存取的目的。而這些常被重複使用的檔案,有下列幾個特性:

跟使用者工作相關的檔案(這個應該是廢話) 在目錄結構上屬於較上層的目錄 很小的檔案大小

這件事跟資安有甚麼關係?廣義來說,資料的可用性(Availability)是屬於資訊安全的鐵三角(AIC - Availability, Integrity, Confidentiality)之一。如何有效率的規劃資料的儲存方式,除了從使用頻率的角度來考量外,也必須一併考量資料的重要性與機密性。一般而言,使用頻率會決定該資料最有效率的儲存方式,而資料的重要性與機密性則必須透過保護措施來加以確保,但是實際上兩者之間卻不是完全獨立的。舉例來說,如果大部分存放在網路的資料是不會再被存取的,那麼或許這些資料根本就不需要放在網路上讓人"自由"存取,因此保護機制的考量就不需要考慮網路存取所面臨的威脅。這類保護措施屬於風險規避(Avoidance)的類型,事實上是一種相當划算且有效的保護措施。而這樣的保護方式,如果沒有在規劃時將資料的實際使用情況考慮進去,是很難發現的。

cyrilwang 發表在 痞客邦 留言(0) 人氣(380)

很多人都知道,Windows的作業系統有一個資源回收筒的功能(現在很多作業系統都有這樣的功能了),它會幫你把刪除的文件移到這個地方,以讓 你不會常常忽然喊出"Fxxk"這類不雅的文字。但是可能很少人會主動清除資源回收筒內的資料,因為既然這是一個防止誤刪的機制,主動去清除不就違反了它 原先的好意了嗎?幸運(還是不幸?)的是資源回收筒有使用空間的上限,所以就算你不去主動刪除,它也會正常運作。但是這樣的機制,從安全的角度來看卻是危險的。因為使用者可 能以為不存在的資料(尤其如果是使用者根本不知道有資源回收筒這個東西),其實就安靜的躺在筒子裡,等著任何稍具電腦知識的人去發現。

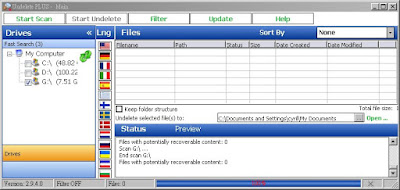

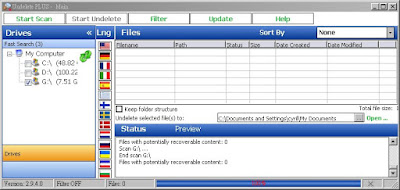

所 以,從資料安全的角度,至少我們應該確保重要的資料不會乖乖的躺在資源回收筒內。但是,如果我們主動將刪除的資料從資源回收筒加以清除,資料就真的不見了 嗎?再稍具電腦知識的人還知道,檔案的刪除在作業系統來說,不過是將檔案在硬碟的位置做個標記,讓日後作業系統要使用硬碟空間時知道這個空間是可以使用 的。所以,你的資料還是躺在那裏,只是作業系統會當作它不存在。以目前硬碟空間越來越大的情形,除非你是沒事灌爆硬碟的使用者,不然這些資料可能會躺在硬 碟內很長一段時間。而且,有很多工具可以找出這樣的檔案資料。這類工具可以用來解救誤刪再誤刪的檔案、可以用來解救損毀的硬碟,當然也可以讓別人找出你不 想要他看到的資料。以下,我會透過實際的例子讓大家看到這類工具的使用以及如何做才能有效的刪除檔案,我使用的工具為Undelete Plus(救回檔案)與Eraser(有效的刪除檔案)這兩套。相關的工具其實有很多,使用方式與功能也各有不同,但是觀念都是一樣的。Undelete Plus提供免安裝的版本(Green),而Eraser則必須經過安裝才能使用。Eraser為Open Source的軟體,有興趣的人還可以研究它的程式碼。

關於刪除檔案我需要補充說明一下,這類軟體的原理簡單來說就是在原先資料所在的磁碟位置,進行重複且雜亂的資料寫入,以期蓋掉原先的資料。但是因為硬碟本身是磁性物質,所以即使經過複寫,還是有可能被讀取到原先的資料(資料殘存),因此這類的工具都提供了不同的覆寫方式。大致上越複雜的演算法與越多次的覆寫可以達到越好的刪除效果,但是相對所花費的時間也就更多。另外,對硬碟的傷害也會越大。不過再好的演算法,原先的資料仍舊有可能被讀取到,只是困難度會增加很多,也需要很特殊的工具。這也是我說有效的刪除檔案,而不是完全的刪除檔案的原因。

cyrilwang 發表在 痞客邦 留言(0) 人氣(31,599)

品質(Quality),一個大家常常說出口的名詞。大家在面對各式各樣的產品時,常常提到的是Bugs很多,所以應該要提高產品的品質。不過,對於品質這個名詞,其代表的意義遠遠不只於Bugs一事。對於品質一詞,有很多不同的解釋,其中有一個說法是"Quality是帶給特定人士的價值"。這個說法的重點在於品質是因人而異的,所以我們必須要知道產品實際客戶的需求,透過產品滿足他們的需求,並帶給他們所需的價值。

大致來看,Quality可分為兩個部分,一個是設計的品質(Quality of design)。這個部分強調的是如何設計出一個對客戶適用的產品(Fitness of use),屬於產品設計的範疇。另外一個則是符合規範的品質(Quality of conformance),也就是實際產出的產品是否遵守原先的設計,屬於實作的範疇。在實際的工作中,Quality of conformance屬於專案管理的部分,而Quality of design當然就屬於產品管理的部分。然而因為專案管理包含在產品管理內,所以Quality of conformance也屬於產品管理的一部份。對於品質的管理,首先公司必須訂定品質的要求標準。當然,客戶對此也會有自己的標準。一般而言,公司訂定的標準必須高於客戶的標準,才能順利驗收。對於像我們這類非代工的產品,並無法事先確認客戶為誰,所以在品質標準的訂定上面,就需要用比較嚴格的方式或採用業界普遍接受的標準。而為了達到要求的品質,通常透過品質保證(Quality Assurance, QA)

cyrilwang 發表在 痞客邦 留言(0) 人氣(515)

這兩天公司內部在討論本身所開發的產品時,業務提出了客戶的一個想法,某些客戶希望在原先產品的設計上加上一個特殊的"白名單"設定,而此一設定會造成這個產品的主要功能產生一個管理上的大漏洞。當然,客戶的說法是為了提供長官及外來貴賓一道方便門。對此,我其實可以猜想到這個需求應該是管理人員自己想要偷懶或是讓自己藉此不受限制。理由很簡單,因為從我聽到的說法跟客戶所遭遇的問題,其實根本就不需要也不應該利用這樣的解法。姑且不論對管理者而言這樣的說法"絕對"是完全錯誤的心態與行為,此一解法著實讓我們的產品出現了一個很大的漏洞。老實說,產品有漏洞也不是甚麼新鮮事。但是對於安全產品來說,是否真正能夠提供足夠的保護給予客戶,甚至自己產品本身是否安全,都是最重要的議題。而這樣大開方便門的設計,不但對組織目前造成立即性的威脅,對於未來的威脅性更大。如果管理者在交接之際,忘了關閉這樣的方便門,或是忘了交接下去,這就成了系統中永遠存在且不為人知的後門(不為人知並無法確保真的沒有人知道這樣的後門存在)。

對我而言,這樣的後門設定,即使產品本身已經特別加註如此設定的危險性,對產品本身功能的達成仍是有嚴重的危害。客戶會有這樣的想法不奇怪,但是公司與業務也完全聽從客戶的想法,著實讓我感到害怕不已。當然,我不是說客戶的想法都不切實際,而是開發者應該認真評估這樣的修改對於產品提供客戶問題解決能力所帶來的風險,確認風險是可以被接受才納入這樣的需求。否則,為了一兩個人的方便,把一個產品打成跛腳,我實在看不出來有何值得之處。尤其,當業務提出說不只一兩個客戶有這樣的需求時,你要反駁他還真是很難。畢竟當多數的接觸窗口(這裡我不用客戶,因為客戶應該指對方所有利害相關的人員)都說要的功能,不就應該是對產品有益的功能嗎?事情沒那麼簡單,因為同一個產業內的組織特性是比較接近的,再加上面對的都是管理人員,所以這樣的想法就代表所有客戶的想法了嗎?以我的認知來看,顯然需要再加強說服力才行。也就是部分管理人員≠全部管理人員≠全部客戶。

以一個原廠的角色,我認為除了賣產品,更要把正確的使用概念傳達給客戶。很多人都在說,現在賣產品同時也在賣服務,甚至是以服務的重要性已經凌駕於產品之上。只是如果連基本的資安觀念都沒有,能做的服務不就還是重新啟動、重新安裝、重新報價(維護/擴充合約)...客戶付錢之後,能不能利用你所提供的產品解決他(這個他是指組織,而不是個人)的問題,才是產品最重要的價值所在。如果客戶用了你的產品,依舊不能解決問題,不管原因出在客戶自己身上或是產品本身,即使客戶沒有見怪,或是沒有直接反映他的抱怨,原廠都應該羞的無地自容才是。

cyrilwang 發表在 痞客邦 留言(0) 人氣(15)

這幾年由於資料的數位化以及電子商務的成長,個人隱私資料的保護受到很大的注意。美國長久以來制訂了許多相關的法條來保護個人資訊,包含 1974 年的隱私權法(Privacy Act of 1974)、1980 年的隱私保護法(Privacy Protection Act of 1980)、1986 年電子通訊隱私權法(Electronic Communication Privacy Act of 1986)、聯邦監聽法修正案和1988 年電腦比對和隱私權保護法(Computer Matching and Privacy Protection Act of 1988)等。除此之外,各州也訂定相關的法條保護個人隱私資料的合法使用範圍。例如the California Online Privacy Protection Act就要求線上服務的提供者必須在網站提供相關的隱私權保護政策。台灣方面,除了目前已經頒布的「電腦處理個人資料保護法」外,另外就是目前仍躺在立法院的「個人資料保護法」。嚴格來說,除了你個人姓名等資料屬於個人隱私資料的保護範圍外,其他像是網路瀏覽行為,也屬於個人隱私資料保護的範圍。只是這一部分比較模糊而且有爭議的空間,所以有時候還是要看收集資料的主體如何詮釋。不過,好像法律都是這個樣子,所以才有律師生存的空間(題外話)。

回到現實,在現今的網路(數位)世界中,很多屬於個人私密的資訊,在知情與不知情的情形下,漸漸被業者所收集與利用。當然如果好好的加以利用,這樣的資訊可以讓業者提供更好的服務。但是畢竟這些資訊並不是實體的東西,如何確保不會被業者濫用,就是很重要的議題。以法規來說,一個很重要的步驟就是企業必須在收集資料之前明確告知使用者哪些資料會被收集,又會被做何種運用。以網站常見的方式,如前面所述就是透過所謂的隱私權聲明(Privacy)頁面。最近,有人注意到Google公司的首頁,竟然沒有擺放隱私權聲明的連結,而是必須透過首頁的About Google連結後才能看到相關連結。

cyrilwang 發表在 痞客邦 留言(0) 人氣(111)

這幾天看了一篇文章,有個老兄 (Chris Goggans) 利用6小時的時間,成功進入了FBI的犯罪紀錄資料庫。這個問題是這個老兄在進行所謂的Pen-Testing (入侵測試,Penetration Testing)時所發現的,而所謂的Pen-Testing簡單來說就是請第三者模擬駭客攻擊自己的系統。Pen-Testing有很多方式,可分為從組織內部或是從外部發動,另外也可以根據組織主動提供資訊的詳細程度與組織人員對測試計畫的被告知程度加以區分。為了達到最真實的情形,組織不應該提供任何非公開的資訊給進行測試的人員,而且組織內所有的人員不應該被告知測試的進行。但是為了達到比較嚴格的測試,有時候組織會提供較多的資訊給測試人員,以期望他們能夠發現更多的問題。另外組織內的部分人員也會被告知測試的進行,以便進行監視,甚至同時測試其他安全機制。

Goggans指出這次主要是因為安全架構設計不良以及Patch的管理不完整,才讓他有可趁之機。Patch的管理,我想對很多安全人員或IT人員都是聽到不想再聽的觀念,也通常已經包含在日常的工作之中。但是或許也就是因為太過熟悉,所以讓大家對於這件事漸漸麻痺?又或許是因為大部分的系統(尤其是作業系統)強調具備自動更新的機制,使得管理者不再關心Patch這件事?又或是因為需要Patch的東西太多,所以管理者被許許多多的Patch所掩埋了。還是因為現在廠商與市場的主流產品不是Patch管理,所以無法吸引組織的注意(資源)。這些老生常談的問題依舊存在,或許原因真的僅是管理者一時的疏失。但是對於組織而言,把資訊系統交由專家(有些人甚至可能不是專家)處理後,是不是就可以高枕無憂?當然不是,所以才會有所謂的稽核機制的出現。但是稽核機制通常比較像是抽查的方式,運氣夠"好"的話,問題好多年不被發現也是很有可能。

另外現在也很流行ISMS或是一些資訊安全相關的法規。但是符合這些規範,就確保資訊能夠永保安康了嗎?這些規範通常在制定時,就已經有些妥協,其中最主要的原因是確保實施的可行性與彈性。所以符合規範,只不過表示組織通過這些規範要求的稽核項目,同樣並不保證真的毫無問題。當然,規範與及對應的稽核有其效果,不過在目前日益複雜的環境下,需要更全面、更即時且有效率的作法。可以採用的方式就是Pen-Testing,利用第三者的入侵測試找出環境內的安全風險,並利用自動化的工具進行資訊系統安全的平日"維護"工作。這兩者的費用都不低,以長期來說,自動化的工具當然是比較划算的作法,不過需要具備設定軟體與解讀報告的人力,同樣也是一件困難且花費寶貴資源的事情。

雖然Pen-Testing可以找出環境中存在的安全問題以便組織去解決,但是Pen-Testing同樣不是萬靈丹。Pen-Testing主要針對資訊系統的漏洞進行攻擊(尤其是自動化的工具),對於組織運作流程安全、實體安全等其他議題,是沒有太大幫助的。另外,對於組織人員在資訊安全的角色與義務的規範與執行,也通常是無能為力的。不過有些入侵測試會搭配社交工程的方式進行,對於組織人員的安全落實與否倒也算是包含在內。

總結來說,以資訊安全市場而言,每過一陣子就會有新的議題與新的產品。這些新的玩意兒吸引了媒體、廠商與使用者的眼光,也吸引了企業資源的投入。的確,因為環境的不斷變遷,會有許多新的安全議題引爆。但是這並不表示原先的安全議題已經不重要,或是所有組織都已經有了相對應的機制去防範。更不能因為某些議題已經被大家所熟悉,就假設組織有足夠的機制與能力去防護(例如病毒的問題)。資訊安全是全面性的議題,而不是趕流行。所以,組織如何找出自己最需要的安全需求並據此建立制度,然後落實監測機制以確保制度被正確地執行,才是獲得保障的方法。

cyrilwang 發表在 痞客邦 留言(0) 人氣(168)

Scan 這個網站於日前公布了一份為期兩年 (2006-2007) 的研究報告,這份報告是由美國國土安全局 (U.S. Department of Homeland Security) 贊助 Coverity 這家公司所進行的。這項主要針對Open Source程式碼安全性檢測的研究報告,總共有超過250個Open Source的軟體(超過5千5百萬行的程式碼)參與,並於期間不斷的重複檢測,所以總共做了14,238次檢測(超過一百億行的程式碼),最後的檢測結果也顯示在這兩年的期間內共有8,500個錯誤已經被修正。

此份報告並不針對單一軟體的檢測結果做出報告,僅針對全面性的數據做出報告分析。因為每個軟體的程式碼行數有很大的差距,所以此研究報告的指標是採用每一千行程式的錯誤數 (static analysis defect density,以下簡稱錯誤率)作為主要憑據。此數據由兩年前的0.3降到0.25,減少了約16%。當然並不是每個軟體都有相同的改進,有些軟體甚至出現該數據上升的情形。

此研究不但希望知道Open Source軟體在安全性的表現,更希望知道這些軟體是否持續改進其安全性,也因此才會維持長時間的研究計畫,並重複對單一軟體進行檢測。為了因應評定軟體持續改進的結果,該研究把這些軟體分成不同的rungs,其中目前已經有十一個軟體達到rung 2的等級,而且這些軟體的檢測結果也被簡單的列在該網站的網頁上。這些軟體包含Amanda、NTP、OpenPAM、OpenVPN、Overdoes、Perl、PHP、Postfix、Python、Samba與TCL。

cyrilwang 發表在 痞客邦 留言(0) 人氣(504)

釣魚攻擊 (Phishing) 簡單來說,就是假冒成你所信任的網站,對你進行詐欺的動作。釣魚攻擊的管道有很多,最常見的方式就是透過電子郵件 (E-mail)。此外透過即時通訊 (Instant Messaging)與電話也是可能的方式。釣魚攻擊已經成為近幾年主要的攻擊行為之一,對於攻擊者來說,效果也通常不錯。

因為釣魚攻擊主要透過網站(網路)透過進行詐欺的行為,因此有不少的產品針對這些特性希望提供避免使用者遭受釣魚攻擊的保護。但是儘管這類工具可以提供基本的保護,但是要完全防堵這類攻擊卻是不足的。

其中最主要的原因在於釣魚攻擊屬於社交工程 (

Social Engineering) 的攻擊手法之一。社交工程的攻擊手法就是針對人性的弱點加以利用,以達到遂行者的目的。這部分的問題除了透過使用者自我警覺外,任何外界的機制都是很難有效預防的。除此之外就是網路上缺乏一般人夠容易使用並確認的認證機制,所以大家只能相信眼睛所看到資訊來判斷對方的身分。再加上網路的交易行為越來愈多樣化,除了透過瀏覽器外,可能也包含了其他的交易方式,更是加深了判斷與防堵的難度。

前幾天我收到一封自稱Google寄來的信件,因為我剛好正在申請Google的服務,剛看到標題時還以為應該是回覆的信件。正想要進一步觀看內容時就發現這是一封釣魚攻擊的信件,躲過了我成為釣魚者名單內下一條大魚。以下提供一些方式給大家參考 (請參見附圖):

1. 如果你的收信軟體有提供釣魚攻擊相關的提示,這是很重要的一個判斷依據。

2. 這封信的收件者是我們部門的別名,而不是我個人的信箱。除非有人故意惡作劇,不然應該不會用這個電子郵件去申請服務。

3. 打開信件完整標頭可以看到真正的回信電子郵件信箱與畫面顯示不同,而且該回信電子郵件信箱還是Google的競爭對手之一。

4. 信件傳送路徑同樣經由Google的競爭對手還有另外一家名稱怪異的公司。如果你對這個網域不熟悉,可以透過whois服務查出註冊該網域的公司名稱。其實還有其他信件標頭欄位可以看出部分端倪,不過因為這對於一般人來說並不容易判斷,而且效果也不是最直接,所以其他欄位有需要再參考即可。

5. 最重要的指標就是實際導向的網址。雖然畫面上顯示是adwords.google.com,但是實際上連結的是www.adwords.google.com.foii0ls.cn。如果你的收信軟體沒辦法像我使用的軟體在滑鼠移到連結上就顯示真正的路徑,你可以透過觀看原始碼的方式或是在點選後再次確認該網址是否正常。老實說,這個網址算是很差的偽裝。有些比較好的偽裝就是把英文的l改成數字1,或是把英文O改成數字0,企圖混淆使用者的眼睛。針對此問題一般的建議是不要使用電子郵件內的連結,而是透過自己平常使用的路徑當作入口再進入該項服務。

這個例子只是提供大家一個參考的方向。因為詐騙沒有一定的手法,而且技巧只會越來越先進與多樣化,所以最佳的保護方法還是提高自己的警覺性,以免成為別人網中的大魚。

cyrilwang 發表在 痞客邦 留言(0) 人氣(129)

如果要我說對於資訊業界接觸以來感受到最矛盾的事情,其中首先浮現的就是資訊公司本身的資訊化程度通常都不高,至少不比他自己的客戶高。

資訊公司的業務在客戶那邊,往往把自己的產品說的多神奇,似乎用了他的產品就等於上了天堂。但是如果你夠聰明,你可以問他,他自己的公司有用這個產品,又從這個產品得到甚麼效益?當然不是所有的產品都適合廠商自己使用,但是我相信可以適用的產品也不在少數。但是事實卻是,很多廠商自己根本不使用自己銷售的產品,能夠在公司擺個固定的機器測試已經算是不錯了。有些可能只是有需要的時候才測一下,至於甚麼時候叫有需要,大家就心照不宣了。

那麼原因在哪?我想原因可能很多,最重要的原因可能是因為賣產品給自己的公司沒有業績,所以誰要做白工?那麼公司管理階層難道不知道用了自己的產品可以上天堂嗎?也許他們知道吧,不過他們倒是抱著我不入地獄誰入地獄的心態在服務客戶,真是佛心來的。

所以囉,就發生了資安業界的龍頭,儘管自己公司代理了有關網站與程式安全的檢查工具,仍舊無法避免自己的網站發生了XSS (Cross-Site Scripting) 的漏洞。該篇報導說這是很諷刺的事情,我倒覺得這其實很可笑。因為XSS浮出檯面已有數年的時間,這幾年更是最主要的攻擊方式,再加上自己的公司既然都已經銷售相關的產品,難道連該掃一下自己公司的網站都不知道嗎?解釋是,因為程式是好幾年前開發的,而且銷售該類產品屬於其他部門...好吧,一家公司要大到心臟跟腦袋分開也不是那麼容易的。

不過我也不會太過苛責這家公司,因為畢竟他們不是第一個,也不會是最後一個。更何況連國際大廠也是會出紕漏,所以大家就將就著用吧。只不過下次當你的廠商再跟你推銷產品時,別忘了問他們公司自己使用的感覺如何啊。不過更別忘了,很多業務是舌燦蓮花的,所以答案可不可信,就憑你自己的判斷了。

P.S. Application Security 確是目前重要的資訊安全問題之一,不過在台灣還是過冷,而且還多是停留在銷售產品,可惜了啊。

原文出處:

精誠資訊網站傳漏洞 遭植入惡意連結cyrilwang 發表在 痞客邦 留言(0) 人氣(31)